Während die Cloud die Speicherkapazität und die Möglichkeiten der Zusammenarbeit in Echtzeit deutlich erhöht, bringt sie auch einige einzigartige Sicherheitsrisiken mit sich. Daten in der Cloud zu sichern, egal ob es sich um Informationen über Ihre Benutzer, Finanzen, Wettbewerbsstrategien oder andere vertrauliche Informationen handelt, ist eine der wichtigsten Maßnahmen, die Sie zum Schutz Ihres Unternehmens ergreifen können. Hinzu kommt, dass Sie gesetzlich verpflichtet sind, die Daten der Benutzer zu schützen.

Mit den folgenden Tipps und Best Practices zur Cloud-Sicherheit sind Sie auf dem richtigen Weg, um die Daten Ihres Unternehmens und Ihrer Benutzer zu schützen.

Cloud-Sicherheitsrisiken

In einer zunehmend digitalen Welt können Daten auf viele verschiedene Arten gefährdet werden. Einige der häufigsten Risiken für die Cloud-Sicherheit entstehen jedoch durch diese Faktoren:

- Phishing

- Schwache Passwörter

- Schwachstellen in der Anwendung

- Ein Spitzel

- Fehler der Benutzer

Es ist eine gute Idee, Ihre Richtlinien zur Cloud-Sicherheit zu überprüfen, um sicherzustellen, dass die Best Practices in Ihrem Unternehmen konsequent umgesetzt werden. Ermitteln Sie, welche Bereiche der Cloud-Sicherheit in Ihrem Unternehmen bereits gut funktionieren und in welchen Bereichen Verbesserungspotenzial besteht. Einige Teammitglieder haben vielleicht mehr mit der Datensicherheit zu tun als andere, aber alle Teammitglieder sollten sich bewusst mit der Sicherung der Daten auseinandersetzen.

Best Practices für die Cloud-Sicherheit

Die Einhaltung der Best Practices für Cloud-Sicherheit trägt maßgeblich zur Risikominimierung bei. Von der Visualisierung Ihrer Daten bis zur Verwendung von zweistufiger Authentifizierung und Verschlüsselung auf Dateiebene gibt es viele Möglichkeiten zur Verbesserung der Cloud-Datensicherung in Ihrem Unternehmen.

Kenntnis und Visualisierung Ihrer Daten

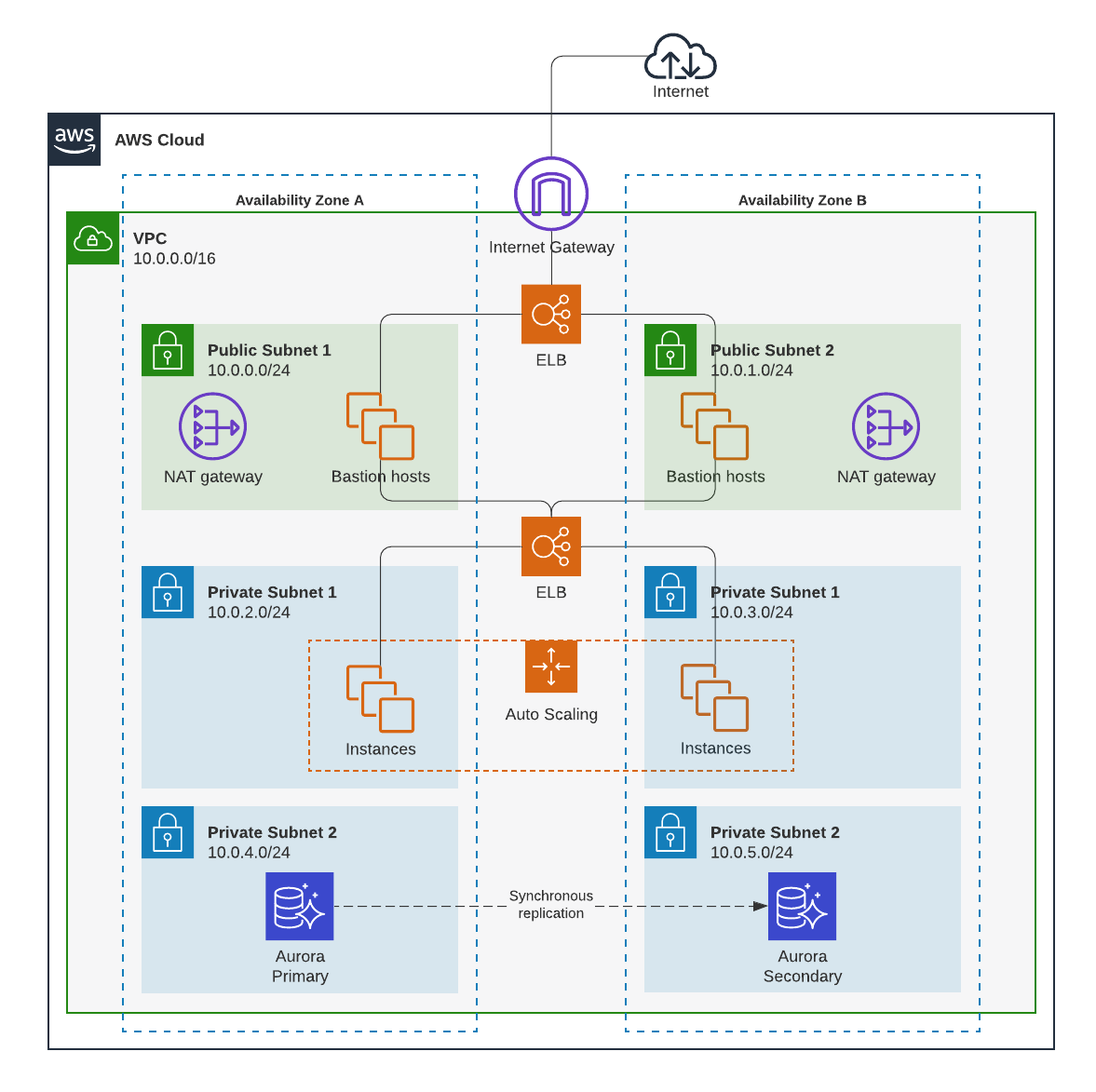

Voraussetzung für gute Richtlinien zur Cloud-Sicherheit ist die Kenntnis und Visualisierung Ihrer Daten. Wenn Sie nicht wissen, wie Ihr Anbieter die Daten in der Cloud speichert und verwaltet, können Sie keine für Ihr Unternehmen geeigneten Richtlinien einführen. Achten Sie auf diese vier Komponenten des Cloud-Anbieters, den Sie nutzen oder in Betracht ziehen:

- Datensicherheit: Systeme zum Schutz Ihrer Daten

- Datenstandort: Wo sich die Server des Cloud-Anbieters befinden; wo die Benutzer arbeiten; wie die Daten übertragen werden (insbesondere diese Punkte wirken sich auf die Datenschutzgesetze und -vorschriften aus, die Sie einhalten müssen)

- Datenaufsicht: Wie Daten überwacht werden, einschließlich Erkennung von Angriffen, Sicherheitsprüfungen und Berichterstattung

- Datenkontrolle: Wer von den Mitarbeitenden und Auftragnehmern des Cloud-Anbieters Zugang zu Ihren Daten hat

Sobald Sie eine gute Vorstellung davon haben, wo Ihre Daten gespeichert sind und wie sie überwacht, verwaltet und geschützt werden, können Sie diese Informationen durch die Visualisierung dieser technischen Systeme noch weiter ausbauen.

Mit Lucidchart können Sie Datenflussdiagramme erstellen, anhand derer Sie den Weg der Daten durch die vier verschiedenen Bereiche nachvollziehen können: Datensicherheit, Datenstandort, Datenaufsicht und Datenkontrolle. Datenflussdiagramme zeigen sowohl technischen als auch nicht technischen Teammitgliedern in Ihrem Unternehmen, wie die Daten in der Cloud gespeichert und verwaltet werden.

Auswahl des richtigen Cloud-Anbieters

Durch die Wahl eines Cloud-Anbieters, der strenge Sicherheitsstandards einhält, wird Ihnen ein Teil der Arbeit zur Cloud-Sicherung abgenommen (einschließlich der Einhaltung von Gesetzen und Vorschriften zum Datenschutz). Zusätzlich zur Erstellung eines Datenflussdiagramms für jeden Cloud-Anbieter, den Sie evaluieren, sollten Sie sich über die verschiedenen Anbieter informieren und herausfinden, durch welche Merkmale sie sich unterscheiden. Berücksichtigen Sie zudem die Meinungen von vertrauenswürdigen Beratern in diesem Bereich.

Es gibt nicht den einen Cloud-Anbieter, der für jede Art von Unternehmen die beste Wahl ist. Sie müssen denjenigen finden, der Ihre Anforderungen bestmöglich erfüllt.

Berücksichtigung behördlicher Anforderungen

Sobald Sie einige Optionen für Cloud-Anbieter gefunden haben, die für Ihr Unternehmen in Frage kommen, sollten Sie die gesetzlichen Anforderungen der Branche, die Benutzer und Länder berücksichtigen, mit denen Ihr Unternehmen arbeitet. Der Cloud-Anbieter, für den Sie sich entscheiden, sollte alle Sicherheitsbestimmungen einhalten, die Ihr Unternehmen erfüllen muss.

Implementierung von Verschlüsselung auf Dateiebene

Die Verschlüsselung auf Dateiebene stellt eine weitere Stufe bei der Verschlüsselung von Daten dar und macht Dateien für Unbefugte unlesbar, unabhängig davon, von welchem Gerät aus sie auf die Datei zugreifen. Dateien oder Dateisysteme sollten verschlüsselt werden, bevor Sie sie in die Cloud hochladen.

Es gibt eine Vielzahl von Tools und Ressourcen, die Ihnen bei der Verschlüsselung von Dateien helfen – informieren Sie sich über die Seriosität der Tools und Quellen, die Sie verwenden möchten.

Sicherung von Geräten der Benutzer

Laut einer von der Stanford University und Tessian durchgeführten Studie sind 88 % der Datenschutzverletzungen auf menschliches Versagen zurückzuführen. Das bedeutet, dass die Daten Ihres Unternehmens auch dann, wenn Ihr Cloudanbieter hervorragende Sicherheitsfunktionen bietet, durch einen Ihrer Mitarbeitenden kompromittiert werden können, wenn Sie nicht über klare Sicherheitsrichtlinien für Endbenutzer verfügen.

Sie sollten klare Regeln und Richtlinien für alle Arbeitskräfte in Ihrem Unternehmen festlegen, die bestimmen, wer auf Daten zugreifen darf, von wo aus der Zugriff erfolgen darf und wie der Zugriff auf die Daten überwacht wird. Nachdem Sie diese Richtlinien festgelegt haben, müssen Sie sie den Teammitgliedern gegenüber deutlich kommunizieren. Dies könnte ein Anwendungsfall für die bereits erwähnten Datenflussdiagramme sein.

Einhaltung der Best Practices für Passwörter

Die Förderung der Verwendung von sicheren Passwörtern in Ihrem Unternehmen ist ein wichtiger Schritt zur Cloud-Datensicherung.

Die Richtlinien des National Institute of Standards and Technology (NIST) in den USA für Passwörter aus dem Jahr 2021 umfassen:

- Zwischen 8 und 64 Zeichen lang

- Leerzeichen und ASCII Zeichen zulässig

- Nicht auf der Liste der häufig verwendeten und kompromittierten Passwörter

Zu den häufig kompromittierten Passwörtern gehören:

- Wörter, die im Wörterbuch stehen

- Zuvor aufgedeckte Passwörter

- Sich wiederholende oder aufeinanderfolgende Zeichen

- Kontextspezifische Passwörter, wie beispielsweise ein Benutzername, ein Firmenname usw.

Das NIST befürwortet zudem die Verwendung von Passwort-Managern wie LastPass und Bitwarden.

Verwendung von zweistufiger Authentifizierung

Die zweistufige Authentifizierung erhöht die Sicherheit, indem ein Benutzer zwei verschiedene Arten der Identifizierung benötigt, um auf Informationen zuzugreifen. Diese beiden Formen sind in der Regel eine Kombination aus den folgenden:

- Etwas, das Sie wissen

- Etwas, das Sie besitzen oder etwas, das Sie sind

Etwas, das Sie wissen, ist Ihr Passwort. Das ist der erste Schritt zur Authentifizierung. Nachdem Sie Ihr Passwort eingegeben haben, erfolgt die nächste Authentifizierung durch etwas, das Sie besitzen (beispielsweise einen Code, der an ein anderes Gerät gesendet wird) oder durch etwas, das Sie sind (beispielsweise einen Fingerabdruck oder einen Gesichtsscan).

Wenn Teammitglieder zwei Hürden überwinden müssen, um auf sensible Daten zugreifen zu können, ist das wesentlich sicherer, als wenn sie nur ein Passwort eingeben müssen.

Sichere Datentransfers

Die Daten, die Sie in der Cloud speichern, sollten nicht nur bei der Speicherung, sondern auch bei der Übertragung sicher sein. Durch die Implementierung von Verschlüsselung, SSL, sicheren E-Mail-Tools und vielem mehr können Sie Ihre Daten bei der Weitergabe schützen.

Viele Anwendungen bieten darüber hinaus eine Berechtigungskontrolle, mit der verschiedenen Einzelpersonen der Zugriff gewährt oder entzogen werden kann. Informieren Sie sich über die Berechtigungsmöglichkeiten in Ihrem Unternehmen und legen Sie sie entsprechend fest.

Sichern der Daten

Zu guter Letzt ist es eine gute Idee, Daten an mehr als einem Ort zu speichern, um im Falle einer Sicherheitsverletzung vor einem Datenverlust geschützt zu sein. Die Erstellung eines Backups kann darüber entscheiden, ob ein Unternehmen nach einem Sicherheitsverstoß weiterhin einsatzfähig bleibt.

Sie sollten jedoch sicherstellen, dass die Sicherheitsstandards am zweiten Speicherort genauso streng sind wie an Ihrem ersten Speicherort. Schließlich sollen Ihre Sicherungsdaten nicht zu einem zusätzlichen Sicherheitsrisiko werden.

Daten in der Cloud zu sichern ist eine große Aufgabe, aber wenn Sie die in diesem Artikel vorgestellten Tipps zur Cloud-Sicherheit umsetzen, wird sie leichter zu bewältigen sein. Denken Sie daran, dass es neben den von uns genannten Best Practices noch viele weitere Bereiche der Cloud-Sicherheit gibt, in die Sie eintauchen können. Wenn es darum geht, die Daten Ihres Unternehmens und Ihrer Benutzer zu schützen, können Sie gar nicht gründlich genug sein.

Verstehen Sie Ihre komplexen, technischen Systeme durch die Erstellung von visuellen Darstellungen in Lucidchart.

Technische Lösungen beginnen mit VisualisierungenÜber Lucidchart

Lucidchart, eine Cloud-basierte Anwendung für intelligente Diagrammerstellung, ist eine Kernkomponente der visuellen Kollaborationssuite von Lucid Software. Mit dieser intuitiven, Cloud-basierten Lösung können Teams in Echtzeit zusammenarbeiten, um Flussdiagramme, Mockups, UML-Diagramme, Customer Journey Maps und mehr zu erstellen. Lucidchart unterstützt Teams dabei, die Zukunft schneller zu gestalten. Lucid ist stolz darauf, dass Spitzenunternehmen auf der ganzen Welt seine Produkte nutzen, darunter Kunden wie Google, GE und NBC Universal sowie 99 % der Fortune 500. Lucid arbeitet mit branchenführenden Partnern wie Google, Atlassian und Microsoft zusammen. Seit seiner Gründung wurde Lucid mit zahlreichen Preisen für seine Produkte, Geschäftspraktiken und Unternehmenskultur gewürdigt. Weitere Informationen finden Sie unter lucidchart.com/de.